Policiales

La llamaron “de Emsa” para un arreglo por la tormenta y le hackearon WhatsApp

Una peluquera de Posadas denunció que delincuentes cibernéticos hackearon su WhatsApp haciéndose pasar por trabajadores de Energía de Misiones (Emsa) y ahora estafan a sus clientes solicitando transferencias por billeteras electrónicas, ardid mediante el cual ya se apoderaron de casi 100.000 pesos.

El caso fue denunciado por Silvia Gonzaga, propietaria de la peluquería Sublime, ubicada sobre calle Ayacucho, a quien ayer vulneraron su cuenta de WhatsApp y, desde ese momento, se hicieron pasar por ella para estafar a sus contactos, la mayoría de ellos clientes.

“Es muy triste, me siento re mal con todo esto porque mucha gente actuó de buena fe, siendo solidaria conmigo, prestando plata que supuestamente yo pedía como favor, pero en realidad no era yo. Todos sabemos que hoy en día la plata no sobra en ninguna familia, así que el daño es muy grande. Habrán hecho estragos, tengo más de 5.000 contactos”, señaló Gonzaga en diálogo con La Voz de Misiones.

La estilista dio detalles de cómo accedieron a su línea de WhatsApp, revelando las labores de inteligencia desarrolladas por los delincuentes informáticos detrás de la estafa.

De Emsa a las estafas

Gonzaga contó que todo comenzó con un llamado al teléfono fijo de la peluquería, donde los delincuentes se hicieron pasar por agentes de Emsa que estaban realizando un relevamiento sobre daños provocados por la reciente tormenta de Santa Rosa, para realizar tareas de mantenimiento y arreglos.

Cuando sintieron que tenían la situación bajo control, los estafadores le solicitaron a Gonzaga su número de WhatsApp y continuaron la treta por esa vía.

“Me dijeron que tenían que programar una visita o un corte, pero se podía convenir el horario. Para eso me dijeron que iban a enviar un código por WhastApp y yo tenía que reenviarle esos números para confirmar la operación. La verdad que caí, no me di cuenta”, admitió a LVM Gonzaga, con resignación y bronca.

Es que, en realidad, ese código se trataba de un PIN para acceder al WhastApp desde otro celular, activando la función de multidispositivos, que permite abrir una misma cuenta en varios teléfonos.

A partir de ahí, la cuenta fue duplicada, lo que también implica acceso a la lista de contacto y al contenido de las últimas conversaciones.

Así fue como los estafadores comenzaron a entablar chats haciéndose pasar por Gonzaga y, mediante un análisis del historial con cada contacto, supieron armar diversas historias para que nadie desconfíe.

Por ejemplo, recientemente un cliente envió un mensaje para pedir un turno y, tras la confirmación de un horario, abrieron el camino para el intento de estafa.

“Tengo que hacer un pago por transferencia y mi cuenta no me deja transferir, vos no tenés para transferirme, yo ahora te devuelvo sin falta”, preguntaron al cliente, a quien luego le dijeron que necesitaba el dinero porque “justo cayó una proveedora”.

El monto solicitado en esta ocasión fue de 15.000 pesos, pero en otros casos alcanzaron a pedir hasta 60.000 y lograron que la transferencia se haga.

En este último hecho en particular, el cliente se negó a realizar la transferencia, pero los estafadores no se detuvieron. Frustrada la posibilidad de obtener dinero de ese contacto, quisieron tender otra trampa, esta vez, para duplicar otra cuenta de WhastApp.

Es que después indicaron que, a partir de esta semana, en la peluquería estaban funcionando con “un sistema de turnos programados” y que para ello enviarían un código de confirmación.

Ese código de confirmación no era más que otro PIN para activar la función multidispositivos, mediante el cual accedería a la línea del cliente y desde allí iniciarían una nueva cadena de estafas.

El hecho fue denunciado ante la Policía de Misiones y ahora bajo investigación de los agentes especializados de la Dirección Cibercrimen.

Policiales

Mitre suspendió al entrenador de básquet denunciado por abuso

Tras la denuncia penal por abuso radicada contra un entrenador de básquet formativo, el Club Atlético Bartolomé Mitre de Posadas anunció una serie de medidas institucionales que incluyen la suspensión inmediata del implicado, una reestructuración interna y capacitaciones orientadas a la prevención de situaciones de violencia en el ámbito deportivo.

La decisión fue adoptada luego de que el club suspendiera preventivamente todas las actividades de las categorías formativas de básquet hasta el próximo 26 de mayo, en medio de la conmoción generada por el caso que tomó estado público durante los últimos días.

A través de un comunicado oficial, las autoridades de la entidad auriazul señalaron que desde el primer momento se mantuvo un acompañamiento cercano a la familia denunciante y se puso a disposición “absolutamente todo lo necesario en virtud de la gravedad de los hechos”.

En ese marco, la Comisión Directiva resolvió en asamblea especial la suspensión del socio denunciado, quien además tiene prohibido el ingreso a cualquiera de las sedes de la institución. Según indicaron, la medida apunta a resguardar el normal desarrollo de las actividades deportivas y sociales que diariamente se realizan en el club.

Asimismo, desde el CABM confirmaron cambios en el organigrama institucional y en la coordinación general, aunque no brindaron mayores detalles sobre las modificaciones que se implementarán.

Paralelamente, los dirigentes mantienen reuniones con subcomisiones de padres con el objetivo de generar espacios de escucha y contención para las familias vinculadas a las divisiones formativas.

“Desde que fuimos notificados de la denuncia jamás avalamos ni encubrimos conductas incompatibles con los valores fundacionales”, remarcaron desde la institución, al tiempo que afirmaron haber actuado de inmediato aplicando los protocolos correspondientes una vez formalizada la presentación judicial.

En el comunicado también adelantaron que en los próximos días se llevarán adelante capacitaciones destinadas tanto al personal del club como a deportistas, orientadas a la prevención, detección y abordaje de situaciones de violencia en ámbitos laborales y deportivos.

Finalmente, desde el Club Mitre reafirmaron su compromiso con “los valores esenciales de respeto y convivencia armónica” y señalaron que continuarán trabajando para garantizar transparencia institucional y fortalecer el diálogo con las familias y responsables de cada categoría.

Respecto a la denuncia, se supo que fue radicada por la madre de una jugadora de básquet de 14 años. El apuntado fue notificado de la instrucción de una causa penal en su contra y continúa en libertad.

Mitre suspendió el básquet formativo tras denuncia a un entrenador por abuso

Policiales

Un detenido por reiterados abusos a su hija de 14 años en Mártires

La Policía de Misiones detuvo a un hombre de 42 años en el marco de una causa por delitos contra la integridad sexual en perjuicio de su hija de 14 años en el barrio Changarín de Mártires.

La investigación se inició tras la denuncia de la madre, quien declaró haber tomado conocimiento de los hechos a través del testimonio de la adolescente, activándose de inmediato el protocolo de intervención correspondiente y dándose intervención a la Justicia competente.

De acuerdo con la denuncia, los hechos habrían ocurrido en el domicilio familiar de la localidad de Mártires, donde el acusado habría cometido reiterados episodios de abuso, surgiendo además elementos que son materia de investigación vinculados a una presunta facilitación para situaciones de explotación sexual.

Como resultado de las averiguaciones y tareas investigativas llevadas adelante por los uniformados, este 21 de mayo, se logró ubicar y detener a Marcelo A.S. (42), domiciliado en el barrio Changarín, quien fue alojado en sede policial a disposición del magistrado interviniente.

Asimismo, durante el procedimiento procedieron al secuestro de un teléfono celular, dispositivo que será sometido a pericias en el marco de la investigación judicial.

Policiales

Detuvieron a un sospechoso por el crimen de Manito Brítez en Puerto Rico

Exactamente dos semanas después del homicidio cambista de 66 años Mario “Manito” Brítez, los investigadores del caso lograron este miércoles la detención de un sospechoso en Puerto Rico.

La captura fue concretada por agentes de la Dirección Homicidios, quienes en conjunto con el personal de investigaciones de la Unidad Regional IV, entre otras dependencias, lograron la individualización de un sospechoso mediante el análisis de cámaras de seguridad y labores de campo efectuadas en la zona.

El detenido fue identificado como Leonardo Adrián D. (37) y la aprehensión se efectuó en el barrio Los Lapachos de Puerto Rico. En el lugar los investigadores incautaron prendas de vestir con características similares a las observadas en registros fílmicos, como así también un puñal, herramientas de corte, teléfonos celulares y una motocicleta Zanella 150, entre otros elementos de interés.

Manito Brítez tenía 66 años y murió estrangulado.

Estrangulado

Manito Britez fue asesinado en la noche del 7 de mayo, cuando al menos dos delincuentes irrumpieron en su casa ubicada en la zona conocida como Loteo Weber de Puerto Rico y allí mismo fue estrangulado.

Los atacantes huyeron del lugar con la camioneta Volkswagen Amarok de la víctima, vehículo que más tarde apareció abandonada en un camino de las colonias lindantes.

Durante la requisa del rodado, los investigadores encontraron documentación personal de la víctima y dinero en efectivo: 1.720.000 pesos, 2.000 reales y 10 dólares estadounidenses.

Además, realizaron hisopados en sectores clave del rodado, entre ellos puertas, volante y palanca de cambios, con el objetivo de obtener evidencias que permitan identificar a los responsables.

“A mi papá lo mataron con mucha violencia ¿en ocasión de robo? ¿Por qué con tanta saña si era sólo para robarle? Me duele en el alma la forma en que pasó sus últimos minutos de vida”, lamentó días después Walter Brítez, hijo de Manito, a través de un posteo en sus redes sociales.

“Ya no me van a devolver la vida de mi papá, pero necesitamos que se esclarezca este hecho, las circunstancias, el motivo y quiénes le hicieron eso al tan querido Manito”, reclamó.

-

Política hace 6 días

Política hace 6 díasEncuentro Misionero presentará candidatos a intendente en los 79 municipios

-

Opinión hace 5 días

Opinión hace 5 díasLa casa vacía: cuando la política se hace en la previa

-

Provinciales hace 3 días

Provinciales hace 3 díasAbren concurso para cubrir cargos jerárquicos en tres parques provinciales

-

Política hace 4 días

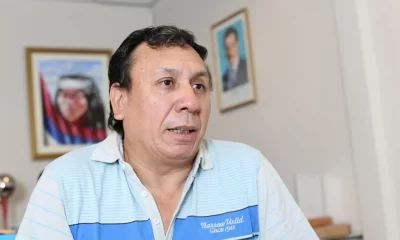

Política hace 4 díasHumada anuncia plan para poner en funcionamiento sede del PJ Misiones

-

Política hace 24 horas

Política hace 24 horasCarlos Rovira y las elecciones de 2027: “No seré candidato a nada”

-

Política hace 7 días

Política hace 7 díasMujeres de Convergencia Justicialista sobre Cristina Brítez: “Flor de piedra”

-

Provinciales hace 4 días

Provinciales hace 4 díasMaciel y la postura del Inym ante la Ilex Dumosa como yerba: “En contra”

-

Policiales hace 3 días

Policiales hace 3 díasLa denuncia de una docente permitió detener a una pareja acusada de abuso